Strategische Umsetzung der NIS-2-Richtlinie: Chancen, Pflichten und konkrete Maßnahmen für Unternehmen

Die NIS-2-Richtlinie (Network and Information Security Directive 2) ist eine EU-weite Regelung zur Stärkung der Cybersicherheit. Sie verpflichtet Mitgliedstaaten zur Entwicklung nationaler Strategien, um kritische Infrastrukturen besser vor Cyberbedrohungen zu schützen. In diesem Artikel erhalten Sie einen Überblick über die wichtigsten Änderungen im Vergleich zur NIS-1-Richtlinie, welche Unternehmen betroffen sind und wie Sie Ihre Pflichten als betroffenes Unternehmen umsetzen.

Überblick: Was ist die NIS-2-Richtlinie?

Die NIS-2-Richtlinie (Network and Information Security Directive) ist eine EU-weite Gesetzgebung, die darauf abzielt, das Cybersicherheitsniveau innerhalb der Europäischen Union zu erhöhen. Sie verpflichtet Mitgliedstaaten, nationale Strategien zur Cybersicherheit zu entwickeln und umzusetzen, um kritische Infrastrukturen und Dienste besser vor Cyberbedrohungen zu schützen. Die Richtlinie erweitert den Geltungsbereich der vorherigen NIS-Richtlinie und umfasst nun eine breitere Palette von Sektoren und Einrichtungen.

Was ändert sich mit der neuen NIS-2?

Die neue Richtlinie bringt mehrere bedeutende Änderungen mit sich. Sie erweitert den Anwendungsbereich der vorherigen NIS-1-Richtlinie auf zusätzliche Sektoren wie beispielsweise Gesundheitswesen, digitale Dienste und Post- und Kurierdienste. Zudem werden strengere Anforderungen an das Risikomanagement und die Meldung von Sicherheitsvorfällen eingeführt.

Unternehmen müssen nach neuem Stand innerhalb von 24 Stunden nach Kenntnisnahme eines Vorfalls eine erste Meldung an die zuständigen Behörden machen. Die Richtlinie betont auch die Verantwortung der Geschäftsleitung für die Cybersicherheit und sieht bei Nichteinhaltung empfindliche Sanktionen vor.

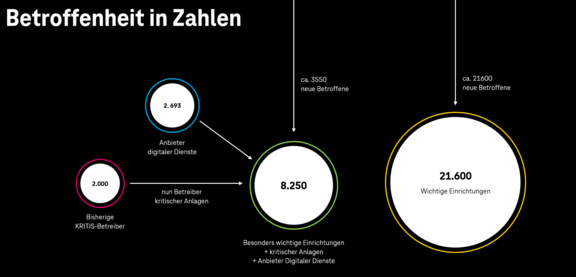

Wer ist betroffen?

Die NIS2 Richtlinie unterscheidet zwischen „wesentlichen Einrichtungen“ (essential entities) und „wichtigen Einrichtungen“ (important entities). Wesentliche Einrichtungen umfassen unter anderem Energieversorger, Gesundheitsdienste und Transportunternehmen. Wichtige Einrichtungen sind beispielsweise Anbieter digitaler Dienste, Online-Marktplätze und mittelgroße IT-Dienstleister. Auch Unternehmen, die nicht direkt unter die Richtlinie fallen, können betroffen sein, wenn sie Teil der Lieferkette von verpflichteten Unternehmen sind.

Bedeutung für indirekt betroffene Unternehmen

Unternehmen, die nicht direkt unter die NIS2-Richtlinie fallen, aber Teil der Lieferkette von betroffenen Organisationen sind, müssen dennoch bestimmte Sicherheitsstandards einhalten. Dies betrifft insbesondere Zulieferer und Dienstleister, die mit kritischen Infrastrukturen zusammenarbeiten.

Sie sollten proaktiv Maßnahmen zur Informationssicherheit, zum Notfallmanagement und zum Datenschutz entsprechend geltendem EU-Recht implementieren, um den Anforderungen sowohl ihrer Partner als auch der NIS2-Richtlinie gerecht zu werden.

NIS-2-Strategie: Compliance als Wettbewerbsvorteil

Die Einhaltung der NIS2-Richtlinie bietet Unternehmen nicht nur rechtliche Sicherheit, sondern kann auch als Wettbewerbsvorteil dienen. Durch die Implementierung robuster IT-Sicherheitsmaßnahmen und die Förderung einer Sicherheitskultur können Unternehmen das Vertrauen von Kunden und Partnern stärken.

Zudem ermöglicht eine proaktive Herangehensweise an die Cybersicherheit eine bessere Vorbereitung auf zukünftige Bedrohungen und regulatorische Anforderungen.

Der Top-Down-Ansatz als Erfolgsfaktor

Erfolgreiche NIS-2-Umsetzung beginnt an der Spitze: Die Geschäftsführung muss Cybersicherheit zur Chefsache machen. Ebenso sind weitere Schlüsselrollen wie IT-Leitung, Chief Information Security Officer (CISO), Compliance-Verantwortliche und Bereichsleiter aktiv einzubinden. Es braucht klare Verantwortlichkeiten, fest verankerte Richtlinien und eine strategische Gesamtsicht auf alle sicherheitsrelevanten Prozesse. Nur mit einem gelebten Top-Down-Ansatz lässt sich eine Sicherheitskultur etablieren, die nicht auf Reaktion, sondern auf Prävention setzt – und dadurch langfristig Wettbewerbsvorteile sichert.

NIS-2-Check: Wie gut sind Sie auf NIS-2 vorbereitet?

NIS-2-Check: Wie gut sind Sie auf NIS-2 vorbereitet?

Starten Sie jetzt Ihren individuellen NIS-2-Check und machen Sie Ihr Unternehmen fit für die Zukunft der Informationssicherheit.

Zum NIS-2 CheckKernelemente der Umsetzung der NIS-2

Die Umsetzung der NIS-2-Richtlinie stellt Unternehmen vor eine anspruchsvolle, aber notwendige Aufgabe. Es geht nicht nur darum, gesetzliche Mindestanforderungen zu erfüllen, sondern um den Aufbau einer nachhaltigen, widerstandsfähigen Sicherheitsstruktur.

Diese muss sowohl organisatorische als auch technische Maßnahmen umfassen – eingebettet in eine ganzheitliche Sicherheitsstrategie, die dauerhaft wirkt und sich flexibel an neue Bedrohungen anpassen lässt.

Zentral ist dabei die enge Verzahnung von IT-Sicherheit, Unternehmensführung und operativen Prozessen. Die Anforderungen der NIS-2 sind nicht als zusätzliche Belastung zu verstehen, sondern als Chance, Cyberrisiken strategisch zu begegnen, die Widerstandsfähigkeit zu steigern und Vertrauen bei Kunden, Partnern und Aufsichtsbehörden zu schaffen.

Unternehmen, die frühzeitig mit der Umsetzung beginnen, sichern sich nicht nur rechtlich ab, sondern verschaffen sich auch einen echten Wettbewerbsvorteil im Markt.

Im Folgenden sind die drei wichtigsten Handlungsfelder aufgeführt, die Unternehmen bei der NIS-2-Strategie priorisieren sollten:

1. Richtlinien und IT-Sicherheitsmaßnahmen

Ein zentrales Element der NIS-2-Strategie ist die Einführung und Pflege umfassender Sicherheitsrichtlinien. Diese dienen als Grundlage für eine langfristig wirksame Sicherheitsstrategie. Unternehmen sollten:

- Sicherheitsrichtlinien entwickeln und regelmäßig aktualisieren, um veränderten Bedrohungslagen zu begegnen.

- Diese Richtlinien in bestehende Governance-Strukturen integrieren, mit klarer Zuweisung von Verantwortlichkeiten.

- Pflichtschulungen für Geschäftsführung und Schlüsselpersonen einführen, um sicherzustellen, dass Cybersicherheit auf höchster Ebene verstanden und getragen wird.

- Dokumentationen und Audits durchführen, um getroffene Maßnahmen nachzuweisen und kontinuierlich zu verbessern.

- Ein ISMS (Information Security Management System) etablieren, um einen strukturierten Rahmen für alle sicherheitsrelevanten Prozesse zu schaffen.

2. Reaktion auf Sicherheitsvorfälle & Krisen: Incident Response und Business Continuity

Die Fähigkeit, auf Cybervorfälle und Krisensituationen angemessen zu reagieren, ist ein zentrales Element der NIS-2-Umsetzung. Unternehmen sollten folgende Maßnahmen etablieren:

- Aufbau eines Incident-Response-Teams (IRS) mit klar definierten Rollen und Abläufen.

- Business Impact Analyse (BIA) zur Priorisierung kritischer Geschäftsprozesse.

- Vorfallbehandlungs- und Notfallrichtlinien, die strukturierte Reaktionen auf Sicherheitsvorfälle sowie organisatorische und technische Notfallmaßnahmen (z. B. Wiederanlaufpläne, Backup-Systeme) abbilden.

- Implementierung von Monitoring-Systemen, um Anomalien frühzeitig zu erkennen.

- Einhaltung gesetzlicher Meldepflichten: erste Meldung binnen 24 Stunden, Detailbericht nach 72 Stunden, Abschlussbericht innerhalb eines Monats.

- Krisenkommunikationskonzept, um intern wie extern klar und abgestimmt zu agieren.

- Regelmäßige Krisentests und Simulationen (z. B. Phishing), um die Reaktionsfähigkeit zu überprüfen.

- Koordination mit Datenschutzbeauftragten und Notfallmanagern, um Schnittstellen effektiv zu schließen.

3. Supply Chain Management – Sicherheit auch entlang der Lieferkette

Die Lieferkette ist ein häufig unterschätzter Risikofaktor. Die NIS-2 verpflichtet Unternehmen zu einem ganzheitlichen Ansatz:

- Risikobasierte Auswahl und Bewertung von Lieferanten anhand ihrer Sicherheitsstandards.

- Vertragliche Festlegungen von Sicherheitsanforderungen, die klar regeln, welche Maßnahmen zu erfüllen sind.

- Kontinuierliches Monitoring externer Partner, um Risiken frühzeitig zu erkennen.

- Kommunikationsstrategien entlang der Lieferkette, damit im Ernstfall alle Beteiligten effektiv koordiniert agieren können.

- Berücksichtigung der Sicherheitsanforderungen schon im Ausschreibungsprozess, um Schwachstellen präventiv auszuschließen.

Effektivität und Kontrolle Ihrer Cybersicherheitsstrategie

Ein zentrales Ziel der NIS-2-Richtlinie ist nicht nur die Umsetzung von Sicherheitsmaßnahmen, sondern deren fortlaufende Überprüfung und Optimierung. Unternehmen stehen damit vor der Aufgabe, ihre Cybersicherheitsstrategie messbar und nachvollziehbar zu gestalten.

Wie lässt sich Cybersicherheit messen?

Transparenz ist ein zentraler Faktor in der Sicherheitsstrategie. Um die Wirksamkeit der Maßnahmen zu evaluieren, sollten Unternehmen:

- Individuelle KPIs (Key Performance Indicators) – also für die Erreichung des Ziels relevante Metriken – definieren, die messbare Ergebnisse liefern.

- Regelmäßige interne und externe Audits durchführen, um Stärken und Schwächen objektiv zu analysieren.

- Einen kontinuierlichen Verbesserungsprozess (KVP) etablieren, um Sicherheitsmaßnahmen laufend zu optimieren.

- Statusberichte zur Cybersicherheitslage an das Top-Management und externe Prüfer bereitstellen.

Schulungen und Bewusstseinsschaffung für Unternehmen

Technische Maßnahmen allein reichen nicht aus, um Unternehmen wirksam vor Cyberbedrohungen zu schützen. Die NIS-2-Richtlinie betont daher die Bedeutung der Menschen im Unternehmen – denn gut informierte und geschulte Mitarbeitende sind oft die wirksamste Verteidigungslinie gegen Angriffe von außen.

Mitarbeitende als erste Verteidigungslinie

Ein Großteil aller Cyberangriffe beginnt mit Social Engineering – darum ist Aufklärung unerlässlich. Unternehmen sollten umfassende Security Awareness Kampagnen aufsetzen, die alle Mitarbeitenden einbeziehen, insbesondere jene in besonders sicherheitskritischen Bereichen.

Darüber hinaus gilt es, praxisnahe Trainings und realistische Simulationen wie Phishing-Tests durchzuführen, um den Ernstfall unter kontrollierten Bedingungen zu proben. Gleichzeitig sollten Unternehmen die Eigenverantwortung ihrer Teams stärken und eine Sicherheitskultur etablieren, in der digitale Hygiene selbstverständlich ist.

Ein weiterer Schlüssel zum Erfolg sind rollenspezifische Schulungen, die gezielt auf die jeweiligen Verantwortlichkeiten und Risiken eingehen. Um die Wirksamkeit der Maßnahmen bewerten zu können, empfiehlt es sich, Awareness-Ziele messbar zu machen und diese ggf. in Zielvereinbarungen oder Leistungsbeurteilungen zu verankern.

Risiken bei Nichtumsetzung der NIS-2

Die NIS-2-Richtlinie ist kein „Nice to Have“, sondern ein bindender rechtlicher Rahmen, der für viele Unternehmen unmittelbare Pflichten mit sich bringt. Wer die Umsetzung vernachlässigt oder aufschiebt, setzt sich einer Vielzahl ernstzunehmender Risiken aus – sowohl operativ als auch strategisch.

Unternehmen drohen Strafen und Bußgelder, die von den jeweiligen nationalen Aufsichtsbehörden verhängt werden können. Für wesentliche Einrichtungen können diese Bußgelder bis zu 10 Mio. € betragen; bei wichtigen Einrichtungen bis zu 7 Mio. €. Hinzu kommt ein potenzieller Verlust an Vertrauen – sowohl bei Kunden als auch bei Partnern, die Sicherheit zunehmend als Entscheidungskriterium betrachten.

Ein weiterer Risikofaktor sind finanzielle Schäden durch Betriebsunterbrechungen, Datenverluste oder gezielte Angriffe. Diese Vorfälle können massive Reputationsschäden verursachen, was sich negativ auf die Wahrnehmung bei Investoren und auf die Geschäftsentwicklung auswirkt.

Besonders kritisch: Bei grober Fahrlässigkeit oder mangelndem Risikobewusstsein droht persönliche Haftung für die Geschäftsführung und Führungskräfte – ein Risiko, das keinesfalls unterschätzt werden sollte und in schwerwiegenden Fällen den Ruin bedeuten können.

Fazit: Jetzt handeln – NIS-2 nicht unterschätzen

Die Umsetzung der NIS-2-Richtlinie mag auf den ersten Blick komplex erscheinen – doch sie bietet Unternehmen die Chance, ihre Sicherheitsarchitektur grundlegend zu stärken. Wer frühzeitig handelt, schafft nicht nur Compliance, sondern positioniert sich strategisch als vertrauenswürdiger und resilienter Marktteilnehmer.

Profitieren Sie jetzt von unserem NIS-2-Check und erhalten Sie eine fundierte Standortbestimmung zu Ihrem Erfüllungsgrad der NIS-2-Anforderungen. Unsere erfahrenen Security-Expert*innen identifizieren gezielt Risiken und Lücken, entwickeln gemeinsam mit Ihnen einen maßgeschneiderten Maßnahmenfahrplan und begleiten Sie auf dem Weg zur nachhaltigen Cybersicherheit.

Mit einer klar definierten Strategie, strukturierten Prozessen und einem gelebten Sicherheitsbewusstsein wird NIS-2 vom regulatorischen Zwang zum echten Wettbewerbsvorteil. Ergänzend zur Richtlinie ist auch das nationale Cybersicherheitsstärkungsgesetz zu beachten, dass die Einhaltung verbindlicher Standards zusätzlich untermauert. Jetzt ist der richtige Zeitpunkt, um aktiv zu werden – bevor gesetzliche Verpflichtungen zu Krisen führen.

NIS-2-Check: Wie gut sind Sie auf NIS-2 vorbereitet?

NIS-2-Check: Wie gut sind Sie auf NIS-2 vorbereitet?

Starten Sie jetzt Ihren individuellen NIS-2-Check und machen Sie Ihr Unternehmen fit für die Zukunft der Informationssicherheit.

Zum NIS-2 Check